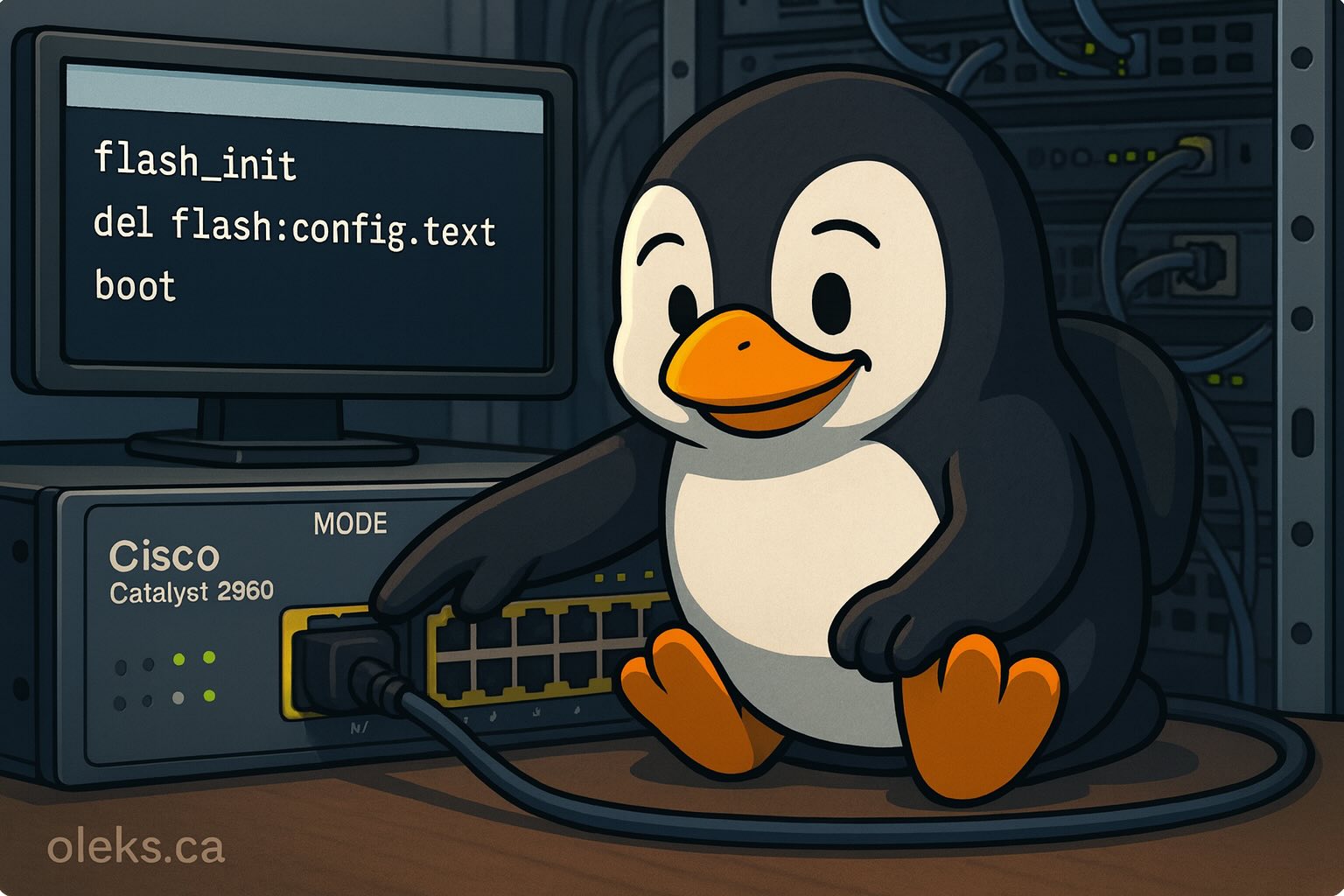

Le switch Cisco 2960 est un modèle ancien, mais il reste largement utilisé dans les environnements d’apprentissage et les laboratoires de formation en réseau. Il est particulièrement présent dans Packet Tracer, l’outil de simulation de Cisco, ce qui en fait un choix privilégié pour l’apprentissage des bases du réseau et des configurations sur des switchs de niveau 2 (L2). Dans ce guide, j’explique comment réinitialiser un switch Cisco 2960 ou 2950 à son état d’usine. Cette procédure fonctionne également avec d’autres modèles Cisco utilisant un mode de récupération similaire, tels que les séries 3550, 3560 et 3750. Pour les modèles plus récents, comme le 2960-X ou d’autres gammes supérieures, la procédure peut légèrement différer.