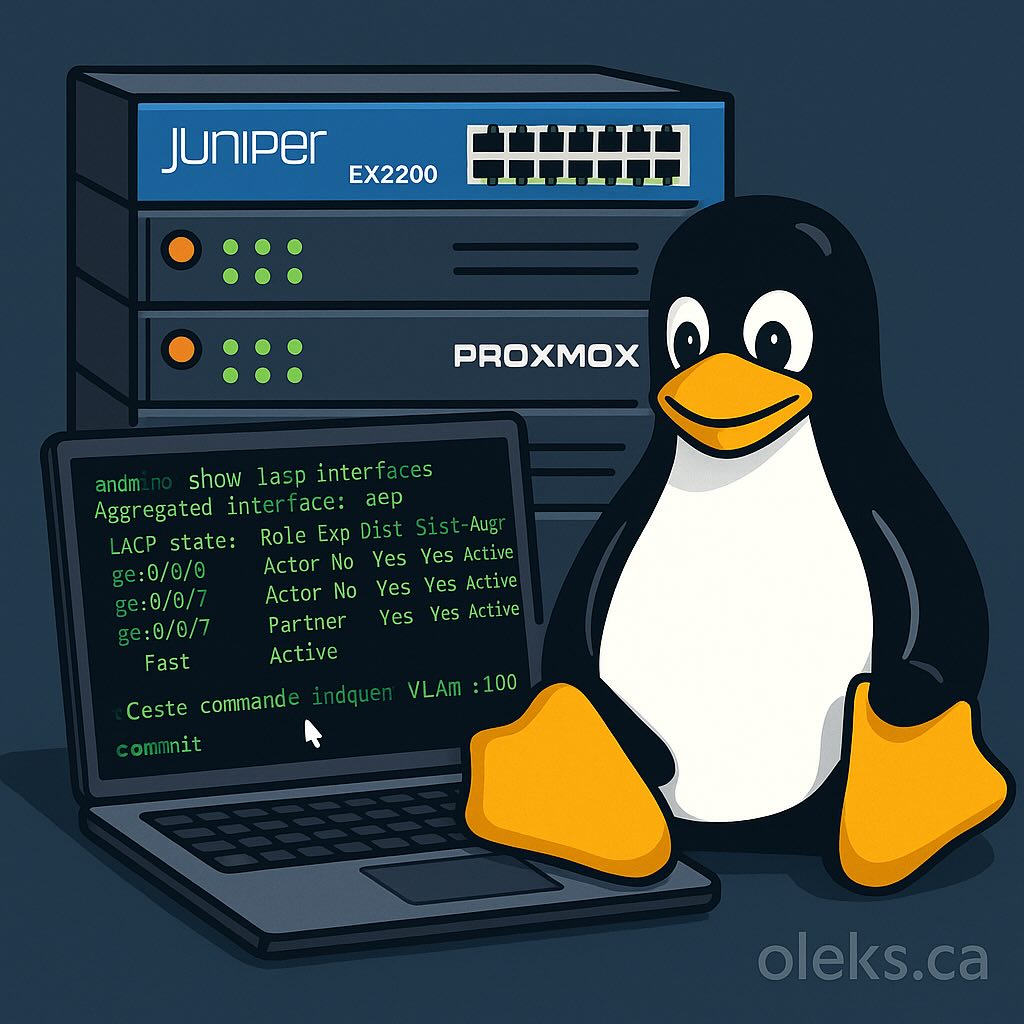

Imaginez que votre serveur a deux câbles réseau branchés au switch. Normalement, un seul câble est utilisé et l’autre dort en secours… pas très efficace.

Avec LACP (Link Aggregation Control Protocol), on peut transformer plusieurs câbles physiques (par exemple 2 × 1 Gbit/s) en une seule « autoroute » logique : ae0. Résultat : plus de bande passante et, surtout, une vraie tolérance aux pannes — si un câble tombe, l’autre continue de transporter le trafic sans interruption.

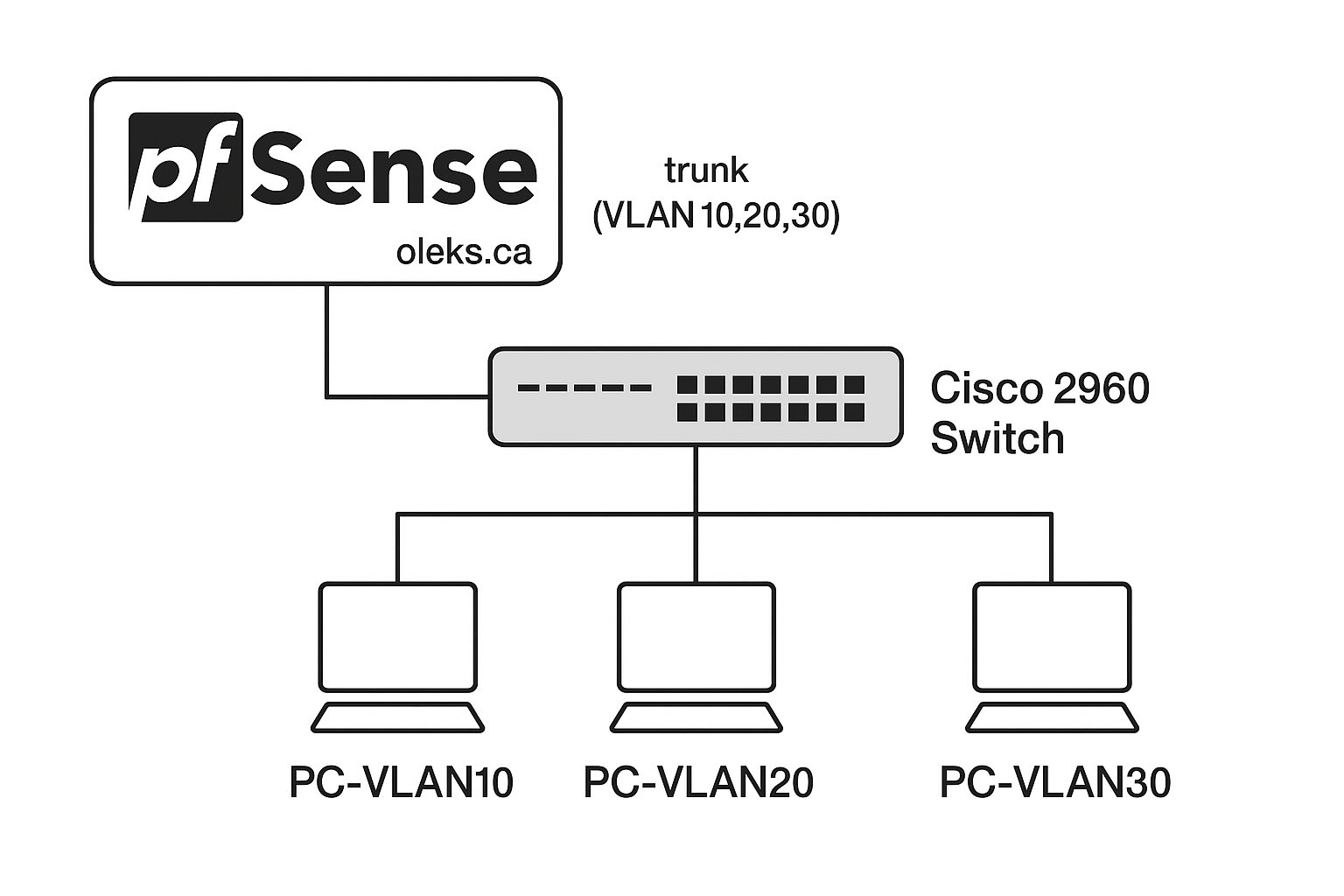

Pour réaliser cela, il faut configurer deux équipements : le serveur et le switch auquel il est connecté.

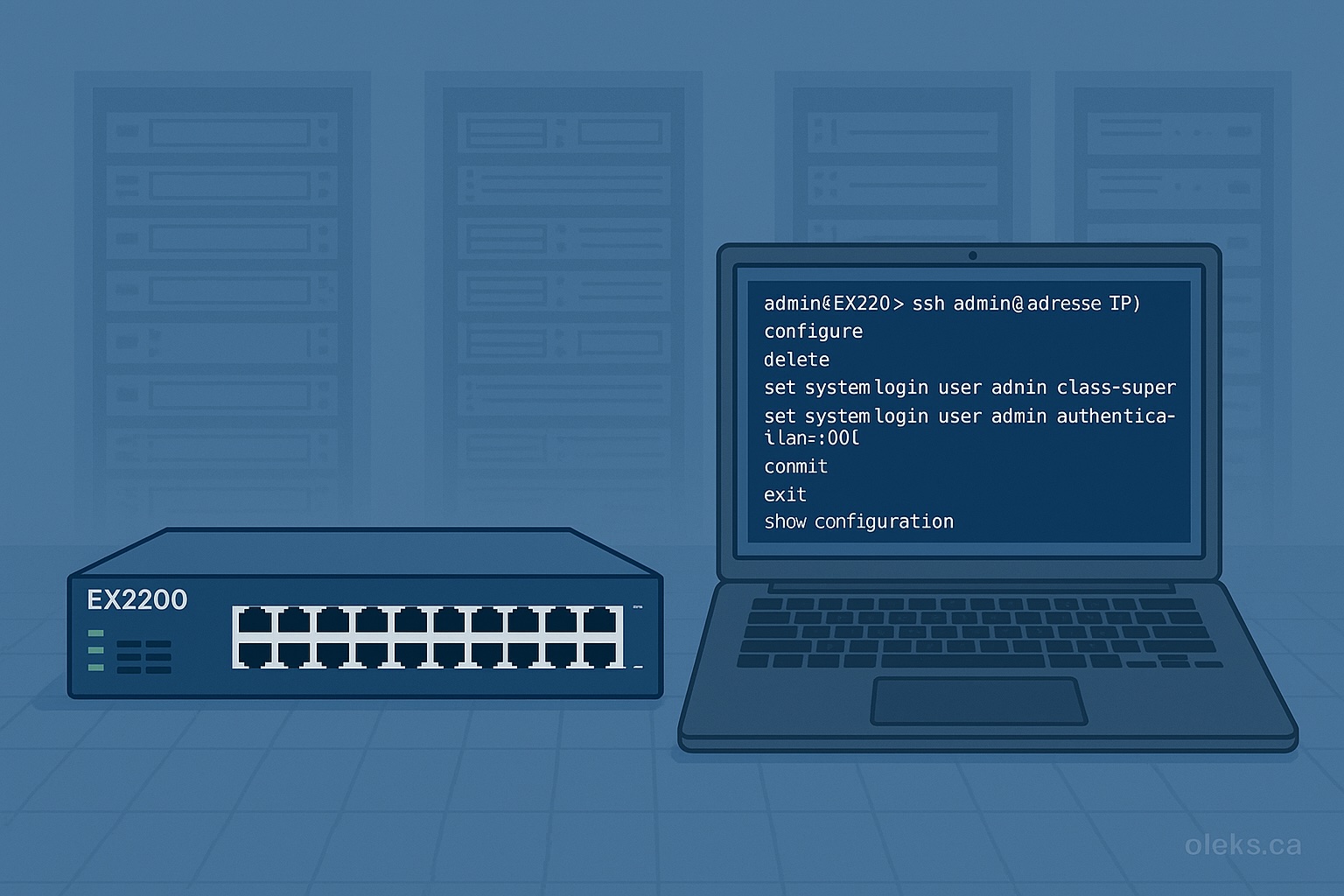

Dans un tutoriel précédent, j’ai montré comment créer un bond (LACP) côté Proxmox. Mais pour que tout fonctionne réellement, il faut aussi configurer correctement le switch. Chaque constructeur a ses particularités de configuration.

Ici, je vous guide pas à pas sur un Juniper EX2200 — un switch certes ancien, mais qu’on croise encore souvent en production et dans les laboratoires à domicile. Alors, mettons les mains dans le cambouis !