Dans ce tutoriel, je vais commencer un survol général de Wireshark — probablement une des utilités les plus utiles qu’un admin système ou réseau peut avoir dans sa boîte à outils.

Si t’as déjà eu le réflexe de te demander « qu’est-ce qui circule sur mon réseau là, en ce moment ? », Wireshark, c’est littéralement la réponse à cette question.

Wireshark fait partie de la famille des programmes sniffer — ou, comme on dit entre nous, des “renifleurs”. Le mot vient de l’anglais to sniff, renifler, et c’est exactement ça : le logiciel « renifle » ton réseau, capture les paquets, les démonte morceau par morceau et te montre tout ce qui passe réellement entre les machines.

Imagine un facteur qui ne fait pas juste livrer le courrier, mais qui regarde les adresses, les timbres, les enveloppes — et qui peut même jeter un œil à l’intérieur si c’est nécessaire pour comprendre un problème.

Eh bien, un sniffer, c’est ce facteur-là, mais dans le monde numérique.

Sauf qu’au lieu de papier, il lit des paquets IP ; au lieu d’enveloppes, des en-têtes Ethernet et TCP ; et à la place de l’encre — des octets.

Il y a 2 types de sniffer:

En ligne de commande — simples, rapides, efficaces. Comme tcpdump ou tshark.

(J’ai d’ailleurs un tutoriel complet sur tcpdump)

Parfait pour les serveurs, les scripts, ou quand t’as juste SSH et pas d’interface graphique.

Graphiques — puissants, visuels, pleins de couleurs.

Le plus connu, c’est Wireshark. Il reconnaît des centaines de protocoles et affiche chaque paquet dans une arborescence claire :

Ethernet → IP → TCP → HTTP.

Wireshark, c’est un vrai microscope pour le réseau.

Avec lui on peut :

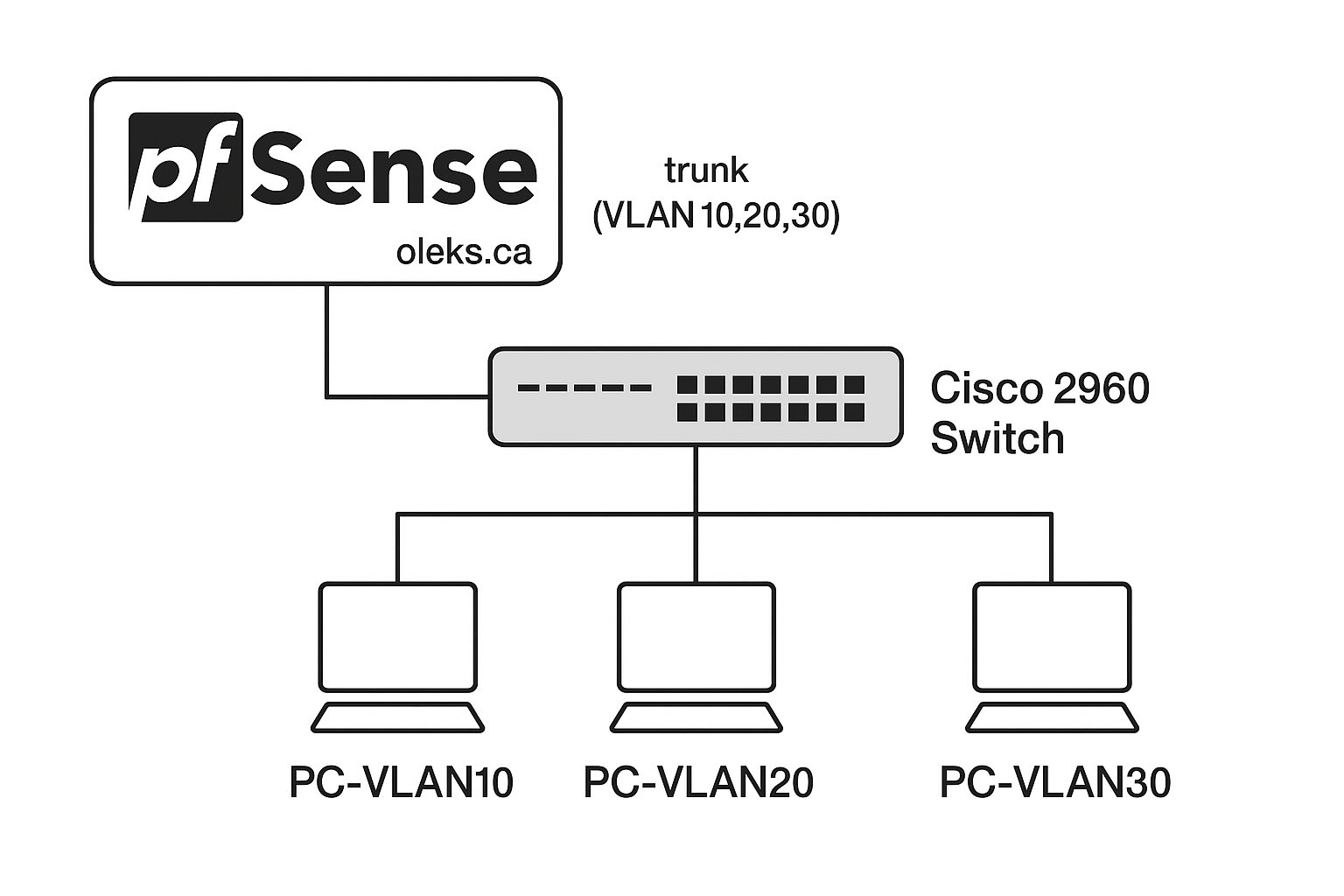

- capturer le trafic sur n’importe quelle interface (Ethernet, Wi-Fi, VLAN, VPN, même USB) ;

- voir en direct ce qui passe dans ton câble ou ton air ;

- décortiquer les paquets couche par couche selon le modèle OSI ;

- appliquer des filtres, des règles de couleurs, afficher des stats, des graphiques;

- ouvrir ou exporter des fichiers .pcap pour les analyser plus tard.

Avec Wireshark, tu vois littéralement le pouls de ton réseau.

C’est l’outil parfait pour apprendre à comprendre TCP/IP, voir comment un handshake se fait, où les paquets se perdent, ou pourquoi une requête DNS prend trois plombes à répondre.

Continue reading →